Mise en conformité architecture informatique Aquitaine

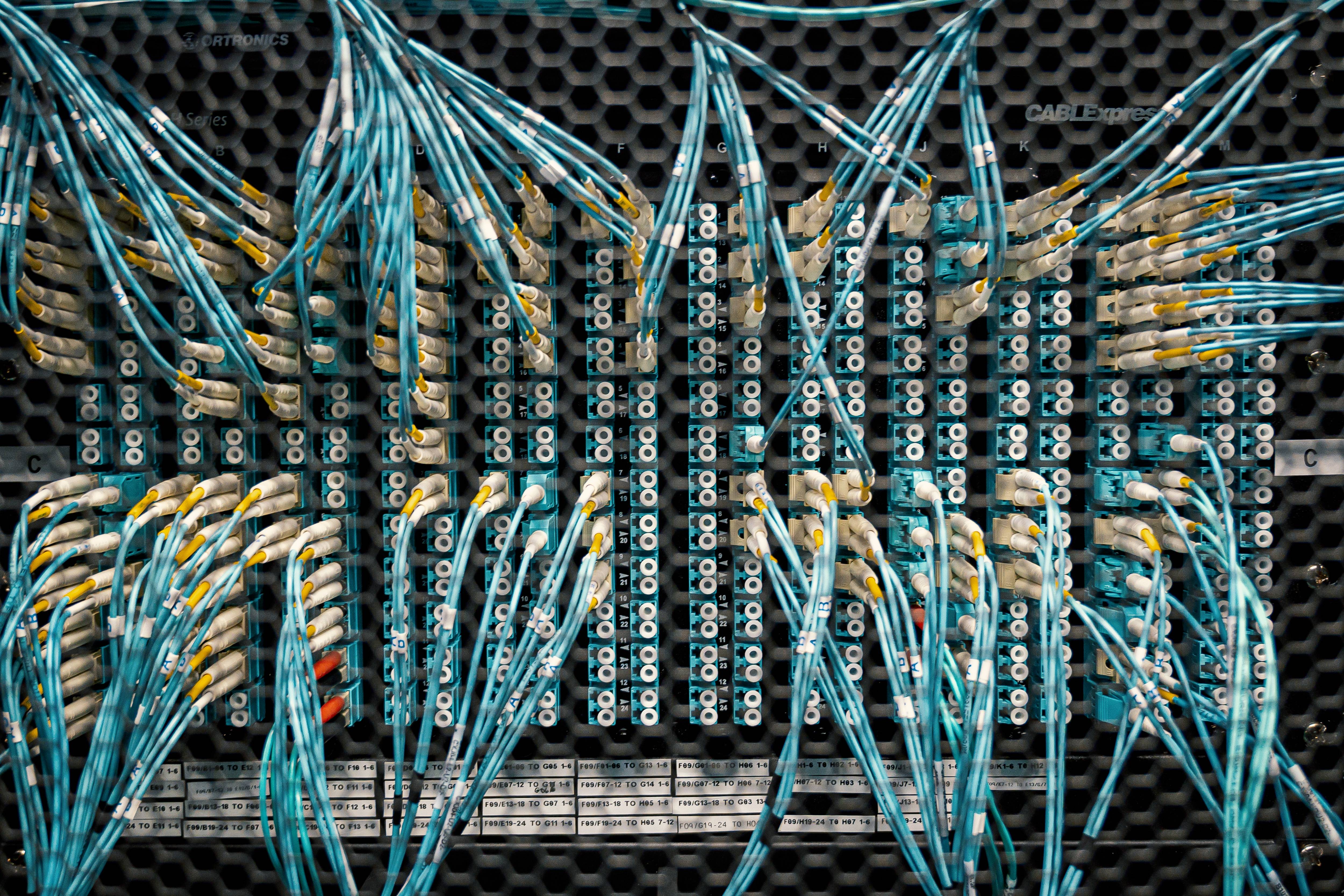

La mise en conformité de l’architecture informatique est indispensable pour garantir le bon fonctionnement du réseau de câbles qui distribue de l’information et permet de communiquer à distance. Quels sont les enjeux de la mise en conformité de l’architecture informatique ? Quelles sont les étapes de l’auditexpertise en conformité informatique Aquitaine ? Une entreprise de proximité à forte valeur ajoutée peut se charger du diagnostic et de la maintenance de votre système d’information. Découvrez l’expertise de C-Tel avec les réponses complètes à ces questions essentielles.

Solution de mise en conformité en Aquitaine

Rappel sur la mise en conformité de votre architecture informatique

La mise en conformité d’une architecture informatique consiste à s’assurer que l’architecture informatique d’une entreprise respecte les normes et réglementations en vigueur.

- Cela peut inclure des aspects tels que la sécurité des données, la protection contre les cyberintrusions, le respect de la vie privée et la conformité aux réglementations spécifiques au secteur d’activité de l’entreprise.

- L’audit et la mise en conformité architecture informatique et réseau en Aquitaine peuvent être réalisés par l’intermédiaire d’un prestataire spécialisé tel que C-Tel.

- La mise en conformité architecture informatique peut concerner différents aspects de l’infrastructure informatique de l’entreprise, tels que les serveurs, le réseau, le stockage de données, les applications et les terminaux utilisés par les employés.

- Il est important de vérifier régulièrement la conformité de l’architecture informatique et de mettre à jour les mesures de sécurité si nécessaire.

Quels sont les risques de non-conformité informatique pour les entreprises et salariés ?

Il y a de nombreux risques associés à la non-conformité informatique pour les entreprises et les salariés.

- Le risque le plus abordé est le risque lié à la sécurité des données.

- La non-conformité peut mettre en danger la sécurité des données de l’entreprise et des données des clients, ce qui peut entraver la pérennité des activités pécuniaires de l’entité.

- Sans auditexpertise de l’architecture informatique, les salariés peuvent être exposés à des risques professionnels.

- Les risques sont plus élevés si vos collaborateurs ne sont pas informés des normes applicables et des réglementations au travail en matière d’utilisation des terminaux ou du réseau de distribution d’information.

Avec C-Tel, vous pourrez éviter ces risques inhérents.

- De plus, un SI (système informatique) non conforme présente des risques financiers puisque les sanctions et les amendes liées à la non-conformité réseau et câbles peuvent entraîner des coûts importants pour l’organisation (à hauteur de 1 500 000 euros pour la personne morale).

- La non-conformité peut également entraîner des litiges et des poursuites judiciaires pour l’entreprise et ses dirigeants. Ces incidents peuvent avoir un impact négatif sur la réputation de l’entreprise.

Une remise aux normes pour plus de sécurité

Les différentes normes de sécurité informatique pour les secteurs d’activités

La conformité architecture informatique peut améliorer la cybersécurité en suivant les réglementations et normes en vigueur pour la sécurité des données.

- Ces réglementations, comme SOX pour les contrôles comptables ou HIPAA pour la protection des données médicales, aident les entreprises à protéger leurs systèmes d’information et leurs données contre les risques de sécurité.

- De plus, il existe des normes de sécurité informatique développées par des regroupements industriels et organismes professionnels, comme PCI DSS pour le traitement et le stockage des informations relatives aux cartes de crédit, le NIST et son cadre de cybersécurité, et l’ISO 27001 sur la sécurité des systèmes d’information et réseau.

Les enjeux de la protection des données du SI (système informatique)

L’expertise en normalisation de l’architecture informatique permet de protéger les données de l’entreprise contre les violations de données et les fuites de données du réseau informatique.

- Si ces données sont compromises, elles peuvent être utilisées à des fins frauduleuses ou nuire à la réputation de l’entreprise.

- La perte de confiance de la part des clients ou des partenaires peut avoir des conséquences graves sur le long terme.

- De plus, la protection des données du SI (système informatique) est cruciale pour assurer la disponibilité des services informatiques et la continuité de l’activité de l’entreprise.

- Si le réseau et le câblage courant faible sont défaillants, cela peut entraîner des perturbations opérationnelles et une perte de productivité. Dans certains cas, cela peut même mettre en péril la survie de l’entreprise.

Audit et solution de conformité informatique avec C-TEL

L’expertise de C-tel en audit câblage courant faible informatique

Depuis 1990, C-Tel réalise l’audit expertise du câblage informatique pour les industries, les opérateurs immobiliers, les sociétés de grande distribution, les ateliers automobiles, les établissements de santé, les collectivités ainsi que les parcs de loisirs.

- C-tel s’engage à fournir une installation conforme aux normes de sécurité actuelles tout en respectant les exigences de votre référentiel de qualité.

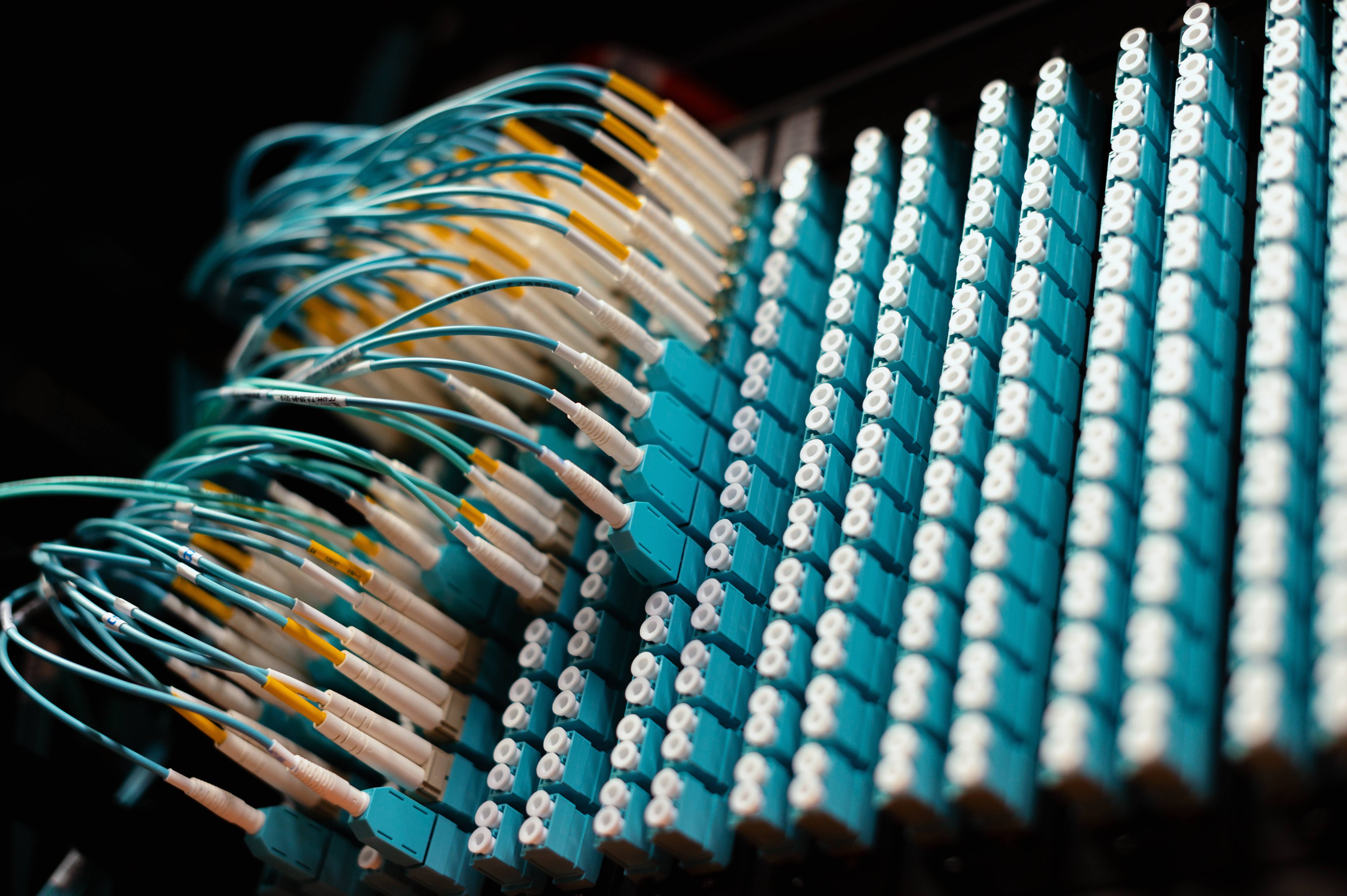

- Nous pouvons mettre à jour vos câblages RJ45 de catégorie 5/5E vers la catégorie 6/6A, ainsi que vos câblages en fibre optique OM1, OM2, OM3 et OM4 pour qu’ils soient conformes aux normes en vigueur.

- Par son expertise, C-Tel offre des services de réfection et de rebrassage de coffrets et baies informatiques, ainsi que de recâblage de votre installation téléphonique en utilisant des câbles RJ45.

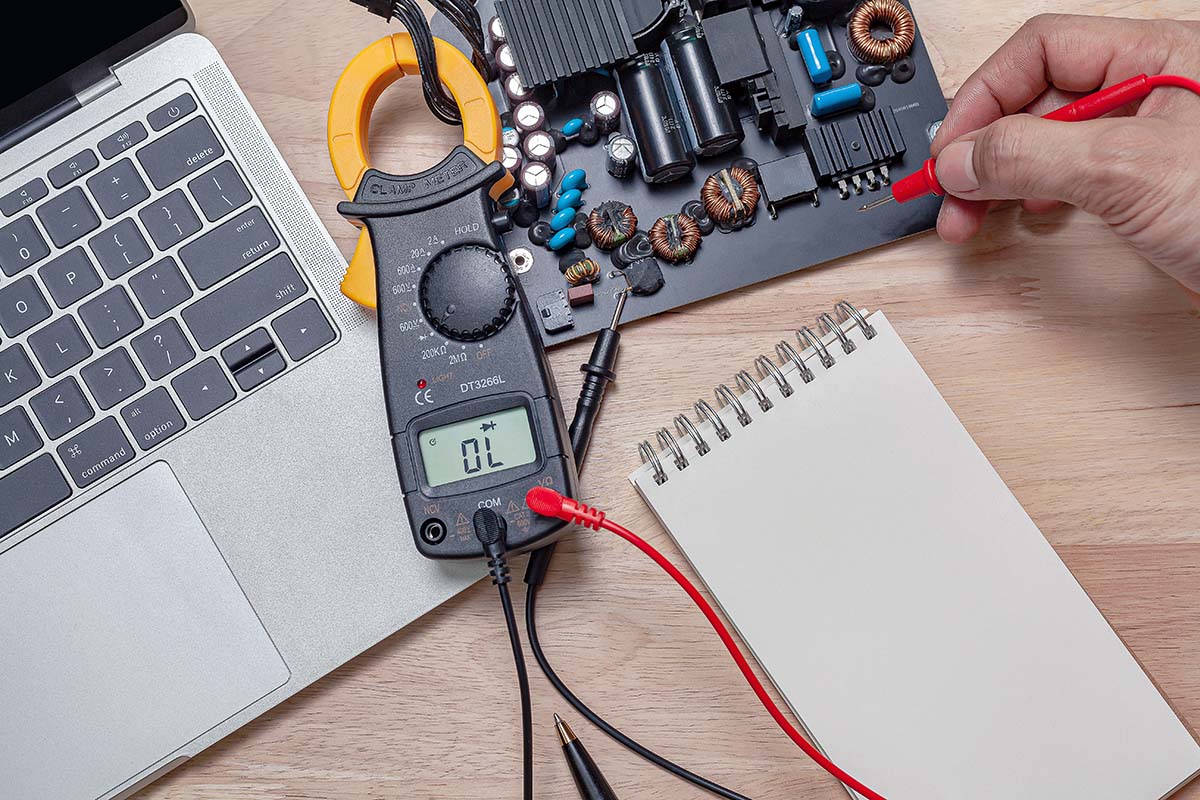

- Nous pouvons aussi prendre en charge, l’extension et la maintenance de tous vos câblages en cuivre en utilisant l’outil de certification Flux DSX2 5000.

Faites confiance à C-tel pour assurer la fiabilité de votre câblage informatique et téléphonique en Aquitaine.

Comment se déroule une mise en conformité architecture informatique avec C-Tel ?

- La première étape est l’établissement d’un cadre de référence pour déterminer les normes et les réglementations qui s’appliquent à votre entreprise, ainsi que les objectifs de conformité que vous souhaitez atteindre.

- Ensuite, les équipes d’experts C-Tel effectueront une évaluation des risques afin d’identifier les domaines de l’entreprise qui sont les plus exposés aux non-conformités et aux violations de réglementation.

Il s’agit d’un diagnostic complet du SI (système informatique) après duquel un rapport d’audit vous sera remis concernant la :

- Sécurisation de votre système informatique

- Vérification de la conformité de votre système

- Certification de vos câblages en cuivre et fibre optique

- Gestion des contrôles d’accès

- Résolution de problèmes de réseau

- Optimisation de la performance de votre transmission de données (temps et volume) et du serveur

- Evaluation de votre architecture de réseau

3. Par la suite, la mise en œuvre de processus et de procédures de conformité sera entamée et les différentes maintenances seront réalisées.

4. Enfin, les spécialistes en audit expertise courant faible informatique de C-Tel vous fourniront des recommandations spécifiques pour la mise en place de dispositifs de contrôle afin de suivre les progrès de l’entreprise en matière de conformité.

Nous contacter

Nos chantiers

Remise aux normes electriques Provence

Lors de l'acquisition d'un bien immobilier ancien ou d’une habitation dont la rénovation de l’installation électrique n'a pas été refaite...

Lire la suite

Remise aux normes baies de brassage Aquitaine

Dans le monde numérique en constante évolution, les entreprises sont de plus en plus dépendantes d'une infrastructure réseau solide et...

Lire la suite

Réfection de tableaux électriques Occitanie

La réfection, partielle ou complète d’un tableau électrique, exige la modification des lignes électriques et de leur raccordement.

Lire la suite

Raccordement, câblage, étiquetage et certification de baie informatique à Pibrac

C-Tel est intervenu chez UXELLO SUD OUEST à Pibrac pour le raccordement et le câblage côté baie informatique, avec tests,...

Lire la suite

Rebrassage baies informatiques en Provence

Qu'est-ce qu'une baie de brassage informatique ? La baie de brassage contient tous les équipements nécessaires au bon fonctionnement du...

Lire la suite

Maintenance câblages cuivres et optiques Occitanie

L’usage de la connexion internet est devenu indispensable pour une entreprise, que ce soit pour assurer la communication interne, les...

Lire la suite

Réfection coffret informatique Occitanie

La mise en place d'un système informatique fiable et efficace améliore la productivité de votre entreprise. C-Tel connaît parfaitement le...

Lire la suite